Die Malware CryptoLocker stellt uns seit langen vor große Probleme. Alleine in den letzten Monaten hat der Verschlüsselungs-Trojaner mehr als 27 Millionen US-Dollar von infizierten Anwendern erpresst. Nun ist es Experten endlich gelungen, den Quellcode zu analysieren und durch enthaltene Schwachstellen an Informationen der Hintermänner zu gelangen. Auf einen Schlag wurden Großteile des Botnetzes GamesOver Zeus stillgelegt und somit auch die Verbreitung des Cryptolockers eingedämmt.

Cryptolocker:

Rufen wir uns noch einmal ins Gedächtnis, wie uns die Ransomware mit Verschlüsselungstechnik das Leben schwer gemacht hat – Die Malware CryptoLocker wurde in der Regel über diverse Spam Emails verbreitet, deren Anhang eine ausführbare Datei mit dem CryptoLocker-Downloader enthielt. Wurde der Trojaner ausgeführt, nahm die Malware Kontakt mit seinem Command und Controllserver auf und generierte einen nicht entschlüsselbaren RSA-Key und verschlüsselte mit diesem alle persönlichen Dateien wie Fotos, Dokumente, Präsentationen, Musik auf dem Computer. Weiterhin verwehrte ein Sperrbildschirm mit einer Lösegeldforderung von mehreren hundert Euro das weitere Arbeiten an dem Computer. Zur Wiederherstellung der Dateien solle innerhalb von 72 Stunden das geforderte Geld in Form von Bitcoins an angegebene Adressen angewiesen werden. Eine Entschlüsselung nach Bezahlung wurde nie garantiert!

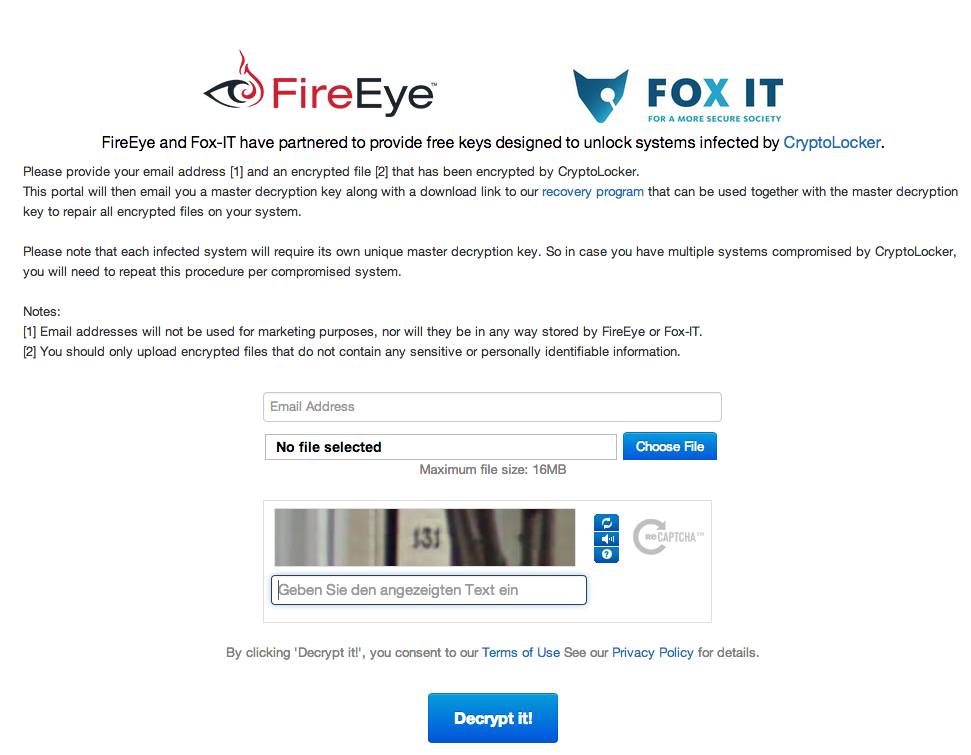

Viele betroffene User werden jetzt aufatmen, denn zwei Sicherheits-Unternehmen FireEye und Fox IT, die maßgeblich bei der Aushebung des Botnetzes beteiligt waren, haben auf Basis der beschlagnahmten Datenbanken eine Software namens “Decrypt Cryptolocker” entwickelt, welche die verschlüsselten Dateien wieder aufbereiten soll.

Decrypt Cryptolocker-Service Schritt-für-Schritt:

- Eingabe einer gültigen Email-Adresse.

- Der Anwender sucht eine vom Cryptolocker verschlüsselte Datei aus, vorzugsweise eine Datei ohne sensible oder persönliche Informationen.

- Die verschlüsselte Datei wird zum Decryptcryptolocker-Dienst hochgeladen.

- Der Anwender erhält von der Sicherheitsfirma weitere Informationen und einen Link, wo ein Entschlüsselungs-Tool herunterladen werden kann.

- Zusätzlich erhält die Email einen Masterkey, die von der Software zu Entschlüsselung aller verschlüsselten Dateien auf der Festplatte genutzt wird.

FireEye-Blog: Informationen zum “CryptoLocker Decryption”

Fazit:

Laut Fireeye sind insgesamt rund 137.000 Geräte von Cryptolocker befallen, viele Anwender werden jetzt aufatmen. Kleiner Wehrmutstropfen bleibt, die Sicherheitsfirma FireEye gibt leider keine 100%ige Garantie auf Wiederherstellung, sowie greift die Lösung nicht auf diverse Trittbrettfahrer.