Der Download-Trojaner Nemucod scheint zurück zu sein. Offenbar verbreitet er sich über diverse Mail-Kampagnen und über soziale Netzwerke wie Facebook.

Der Download-Trojaner Nemucod scheint zurück zu sein. Offenbar verbreitet er sich über diverse Mail-Kampagnen und über soziale Netzwerke wie Facebook.

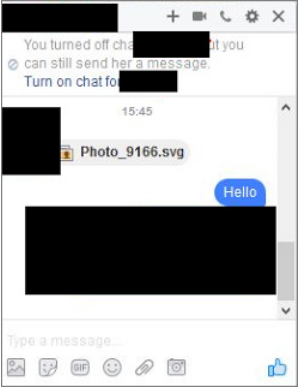

So stolperte der Malware-Forscher Bart Blaze über diverse infizierte SVG-Bild-Dateien, die über kompromittierte Benutzer-Konten auf Facebook verbreitet wurden.

Aus Wikipedia zu SVG-Image Dateien:

SVG (Scalable Vector Graphics) ist ein XML-basiertes Vektorbildformat für zweidimensionale Grafiken mit Unterstützung für Interaktivität und Animation. Die SVG-Spezifikation ist ein offener Standard, der seit 1999 vom World Wide Web Consortium (W3C) entwickelt wurde. Genauer gesagt, es können beliebige Inhalte (wie JavaScript) eingebettet werden, welche über jeden modernen Browser geöffnet und ausgeführt werden können.

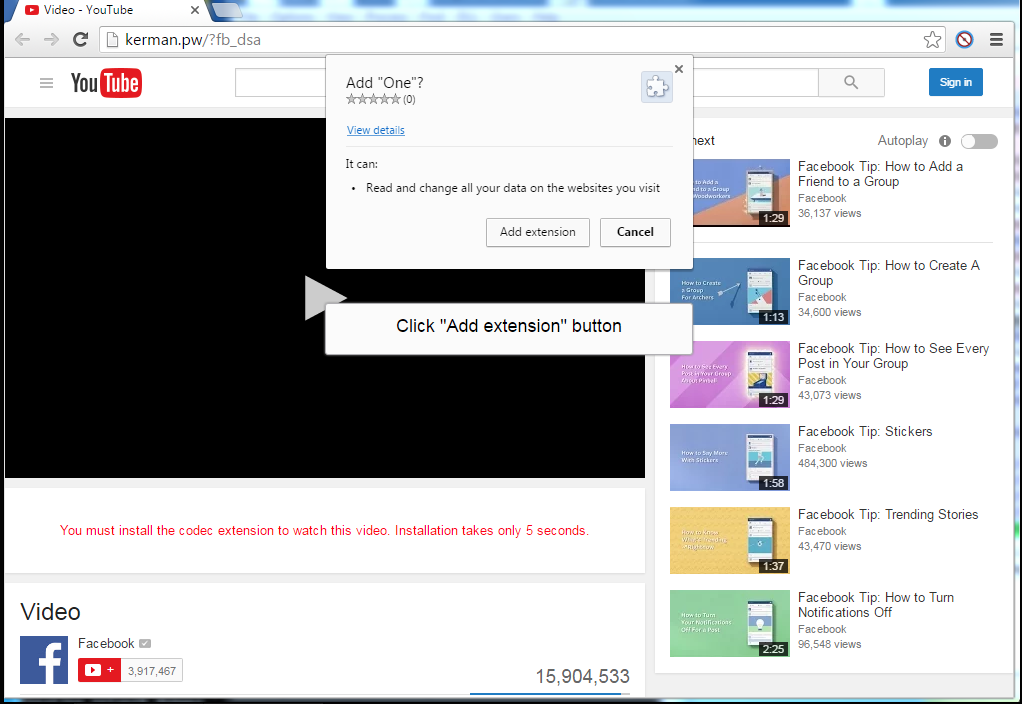

Damit also das Video angezeigt werden kann, soll der Anwender eine Codec-Erweiterung für den Browser installieren!

Wie im Bild angezeigt, erscheint die Erweiterung “One” ohne Bildsymbol (Icon) unsichtbar und kann, wie es auch in der Beschreibung steht, u.a. alle Daten des Anwenders auslesen und auch ändern.

Eins ist den Experten klar, der Übeltäter ist die gefälschte Erweiterung, über welche die Nachrichten mit infizierten SVG-Bildern an andere Anwender verbreitet werden.

Ob die SVG Vektor-Grafik auch für den Download von weiterem Schadcode verantwortlich ist, ist bislang unklar. Der eCrime-Spezialist Peter Kruse berichtet, dass die Vektor-Grafik nicht in jedem Fall auf die kompromittierte YouTube-Webseite umleitet. Es wurde von anderen Fällen berichtet, dass die Datei auch den Nemucod-Downloader enthalten soll. Der lädt letztendlich die gefährliche Locky-Ransomware auf die Systeme der Anwender herunter.

Weiterhin ist den Experten unbekannt, wie die SVG-Datei an der Whitelist von Facebook vorbei kommen konnte. Facebook wurde dazu bereits informiert und Google hat die Erweiterung aus seinem Chrome-Store entfernt.

Thomas Uhlemann, Security Specialist bei ESET:

Nemucod ist wieder da – aber es gibt durchaus Möglichkeiten, sich vor entsprechenden Attacken zu schützen. So ist es sinnvoll, alle Anhänge mit .EXE, .BAT, .CMD, .SCR sowie .JS zu blockieren. Wer häufiger verdächtige Dateien erhält, sollte einen kritischen Blick auf den Absender werfen und in eine leistungsfähige Sicherheitslösung investieren

Wenn Sie bereits Opfer der infizierten SVG-Datei geworden sind und die Erweiterung installiert haben:

Menü -> Weitere Tools ->Erweiterungen – Suchen Sie dort nach der Erweiterung “One” und löschen diese.

Menü -> Weitere Tools ->Erweiterungen – Suchen Sie dort nach der Erweiterung “One” und löschen diese.- Zur Sicherheit überprüfen Sie den Rechner nach evtl. Infektionen, z.B. mit unserem kostenfreien “Zweite-Meinungs-Scanner“.

- Wenn der Rechner als sauber erscheint, ändern Sie überall Ihre Zugangsdaten (z.B. Facebook, Amazon, Mailing, Online-Banking usw.)

Sinnvolle Maßnahmen, wie Sie den Rechner vor Malware schützen können:

Installieren Sie den HitmanPro.Alert. Dank der verbauten Funktion “CryptoGuard” erkennt unser Impfstoff auch Aktivitäten von Verschlüsselungs-Trojanern. Er schlägt immer dann an, wenn Dateien verändert werden sollen und wichtige Meta-Daten, wie z.B. die Eigenschaft ein Word-Dokument zu sein, verlieren. Um Sie vor der Verschlüsselung zu schützen, stoppt unser “Watchdog” den Prozess, der hierfür verantwortlich ist. Anschließend spielt er die zuvor angelegten und im Arbeitsspeicher gehaltenen Sicherheitskopien der Dateien auf Ihre Platte zurück.

Maßnahmen die getroffen werden können, bevor Ransomware den Rechner infiziert

infiziert

- Wichtiger denn je, machen Sie regelmäßig Backups von Ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem Sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers. Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen werden.