Wer hätte das gedacht, eine neue Ransomware Variante genannt “EduCrypt” möchte uns eine Lektion in Sachen Ransomware erteilen!?!

Wer hätte das gedacht, eine neue Ransomware Variante genannt “EduCrypt” möchte uns eine Lektion in Sachen Ransomware erteilen!?!

Entdeckt wurde dieser Erpressungs-Trojaner von dem Sicherheitsexperten Jakub Kroustek des Unternehmens AVG und anders als bisherige Erpressungs-Trojaner, erpresst EduCrypt seine Opfer nicht, sondern vielmehr erscheint eine großflächige Warnung mit dem Passwort für die Wiederherstellung der Daten.

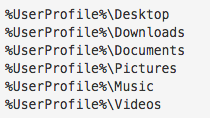

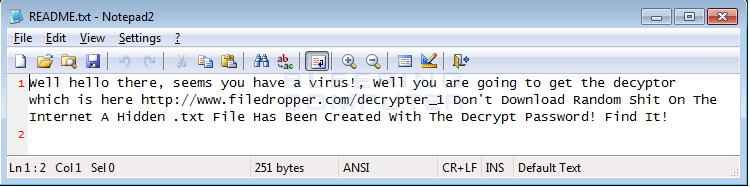

Wurde das System mit der Ransomware infiziert, wird diesmal nur eine kleine Anzahl Ordner und Dateien über den AES-Algorithmus verschlüsselt, wobei die Daten die Erweiterung .isis erhalten. Zum Beispiel würde die Datei test.jpg als test.jpg.isis verschlüsselt werden. Anders als andere Varianten von Ransomware, nimmt EduCrypt nach erfolgreichem Verschlüsselungsprozess keinen Kontakt mit seinem Command- und Control-Server auf. Stattdessen wird eine README.txt auf dem Desktop des Anwenders erstellt, die Informationen zur Verschlüsselung und einem Decryptor-Programm enthält. Zudem wird auf eine versteckte Datei unter “% Userprofile % Documents DecryptPassword.txt” verwiesen, in der von den Entwicklern der Ransowmare das Passwort hinterlegt wurde.Die Ransomware EduCrypt basiert auf einer Open Source “Hidden Tear” Ransomware in abgesteckter Version, die einzig und allein dazu da ist dem Opfer ein Lektion zu erteilen!

Die Software verschlüsselt Dateien mit den folgenden Dateitypen: .txt, .exe, .doc, .docx, .xls, .index, .pdf, .zip, .rar, .css, .lnk, .xlsx, .ppt, .pptx, .odt, .jpg, .bmp, .png, .csv, .sql, .mdb, .sln, .php, .asp, .aspx, .html, .xml, .psd, .bk, .bat, .mp3, .mp4, .wav, .wma, .avi, .divx, .mkv, .mpeg, .wmv, .mov, .ogg

Wurden Ihr System von EduCrypt infiziert, so können Sie mit angebotenen Decryptor und Passwort: “HDJ7D-HF54D-8DN7D” die verschlüsselten Daten wiederherstellen.

Obwohl die “Kriminellen” hinter der EduCrypt-Ransomware einen eigenen Decryptor anbieten, empfehlen die Experten von bleepingcomputer.com den betroffenen Anwendern auf den vertrauenswürdigen Decryptor von Michael Gillespie zurück zu greifen. Download: //download.bleepingcomputer.com/demonslay335/hidden-tear-decrypter.zip.

Experten-Tipp: Auch wenn diese Ransomware vielmehr betroffene Opfer mit einer “Light-Version” einer Ransomware vorführen möchten, sollten Anwender in diesen Tagen besonders darauf achten, aus welchen Quellen Software aus dem Internet heruntergeladen wird!

Maßnahmen die getroffen werden können, bevor Ransomware den Rechner infiziert.

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sienichtaufintegrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden!

Bild: bleepingcomputer.com; freedigitalphotos.net