Zur Zeit hat der Netzwerkgeräte-Hersteller TP-Link mit einigen Routern aus seiner Produktpalette dicke Sicherheitsprobleme. So fanden Experten heraus, dass sich der Standard-Zugang, bei einigen Routern aus leicht zugänglichen Informationen nachvollziehen lassen.

Zur Zeit hat der Netzwerkgeräte-Hersteller TP-Link mit einigen Routern aus seiner Produktpalette dicke Sicherheitsprobleme. So fanden Experten heraus, dass sich der Standard-Zugang, bei einigen Routern aus leicht zugänglichen Informationen nachvollziehen lassen.

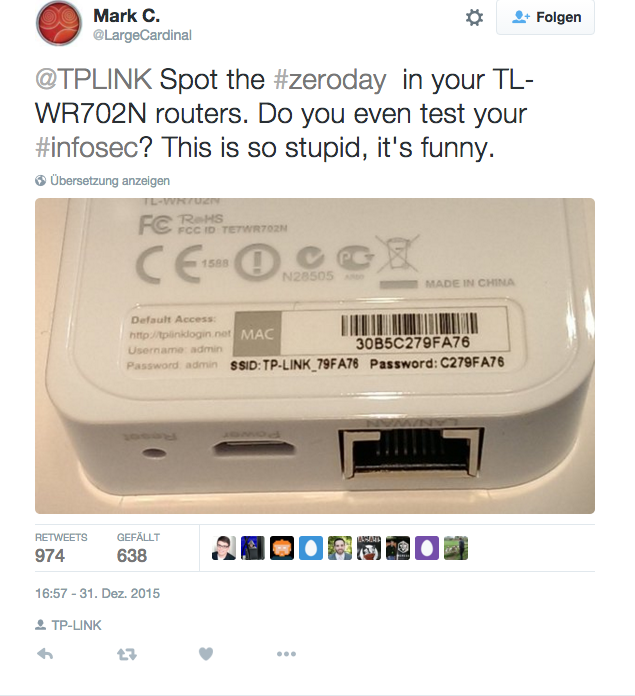

Zwar ist es nie die beste Idee, bei Inbetriebnahme netzwerkbasierter Geräte, die Standard-Konfiguration des Herstellers zu übernehmen, dennoch sollte schon eine gewisses Niveau seitens der Hersteller vorausgesetzt werden. In diesem Fall werden z.B. auf der Rückseite des Routers TL-WR702N die Standardkonfiguration wie Benutzername und Passwort abgedruckt. Zudem ist es möglich die SSID, also die Kennung des Netzwerkes im WLAN, aus dem Namen “TP-LINK” und den letzten acht Ziffern der aufgedruckten MAC-Adresse herzuleiten. Das Passwort dazu, wer hätte es auch anders gedacht, auch aus den letzten acht Ziffern der MAC-Adresse.

Die MAC-Adressen der Geräte lassen sich relativ einfach nachvollziehen. Somit ist ein unerlaubter Zugriff auf das Netzwerk von aussen möglich. Laut Berichten ist von dieser Schwachstelle nicht nur der “Router TL-WR702N” betroffen, sondern auch andere Router werden kritisiert.

Bekannt wurde das Problem über Twitter, wo der User “LargeCardinal”, den Hersteller TP-Link bereits Ende Dezember mit der Schwachstelle konfrontiert!

Twitter: https://twitter.com/LargeCardinal/status/682591420969029632?ref_src=twsrc%5Etfw

Allgemeines Sicherheitsproblem:

Das gravierende Sicherheitsrisiko bei diesen Geräten entsteht dadurch, dass viele Nutzer nach wie vor bei Inbetriebnahme eines neuen Routers die Zugangsdaten nicht individuell abändern. Auf Anfrage reagiert TP-Link mit einer Standard-Anwort “Wir werden ihr Feedback definitiv an unser Produktteam weitergeben”!

Unsicher