Laut der Sicherheits-Plattform bleepingcomputer.com wurde wieder eine neue Variante eines Krypo Erpressungs-Trojaner mit dem Namen “UmbreCrypt” für Windows-Systeme in Umlauf gebracht.

Laut der Sicherheits-Plattform bleepingcomputer.com wurde wieder eine neue Variante eines Krypo Erpressungs-Trojaner mit dem Namen “UmbreCrypt” für Windows-Systeme in Umlauf gebracht.

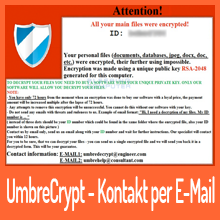

Genau wie viele andere Verwandte der Krypto-Trojaner, verschlüsselt diese Malware auch die Daten auf dem Rechner der Opfer und sperrt im Anschluss daran das komplette System mit einer bildschirmfüllenden Warnungmeldung. Allerdings fordert der “UmbreCrypt” in seiner Warnung dazu auf, die Lösegeldinformationen per E-Mail bei den kriminellen Drahtziehern anzufordern!

E-Mail1: umbredecrypt@engineer.com

E-Mail2: umbrehelp@consultant.com

Anders als übliche Erpressungs-Trojaner, welche in der Regel automatisch über „Drive-by-Download“ oder diverse „Spam-Kampagnen“ auf die Systeme der Opfer gebracht und ausgeführt werden, wird der “UmbreCrypt”, ähnlich wie die Ransomware „LeChiffre“, manuell über gehackte Terminal Services oder per Remote-Desktop auf dem kompromittierten Systemen installiert und von den Angreifern selbst ausgeführt.

Sicherheitsexperten raten die Ereignisprotokolle auf fehlgeschlagene Anmeldeversuche zu überprüfen, um die Konten zu bestimmen, die möglicherweise gehackt wurden.

Was macht “UmbreCrypt” auf den infizierten Systemen?

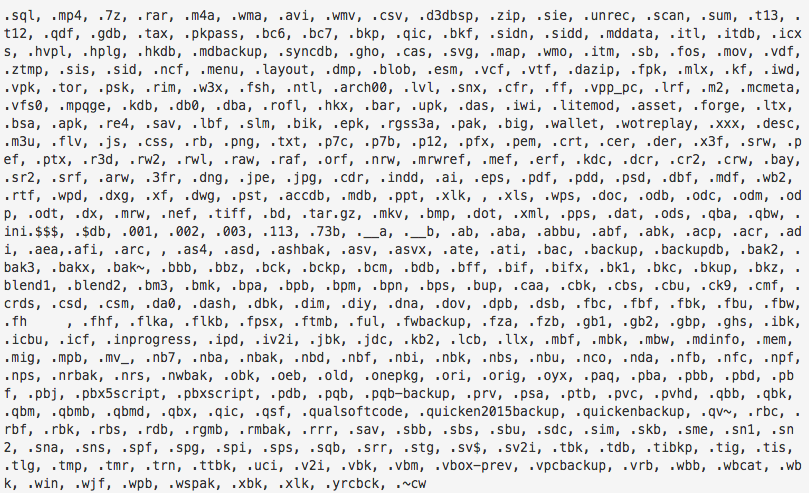

Wird “UmbreCrypt” auf kompromittierten Systemen ausgeführt, werden alle angebundenen Laufwerke gezielt auf bestimmte Datei-Erweiterungen überprüft und anschließend über AES verschlüsselt. Die verschlüsselten Daten werden durch Anhängen der Erweiterung “umbrecrypt_ID_ [victim_id]” z.B. in “dateiname.jpg.umbrecrypt_ID_abdag113″ umbenannt. Allerdings spart der Verschlüsselungs-Trojaner bei seiner Verschlüsselungsaktion einige Ordner auf dem System aus (sogenannte Whitelist: Windows, Programme, Dateien, Programme, Program Files (x86), Programme (x86), Windows, Program), hinterlässt aber in jedem Ordner eine “Readme DECRYPT UMBRE_ID_ [Opfer id] .txt” Textdatei mit Informationen für das Opfer.

Diese Dateierweiterungen werden zum Opfer des “UmbreCrypt”:

Bild: bleepingcomputer – Dateierweiterungen – UmbreCrypt

Angst und Einschüchterung ist hierbei die Motivation der Kriminellen: Kommen Sie möglicher Lösegeldzahlung bitte nicht nach!!

Tipp: Zu diesem Zeitpunkt gibt es noch keine Maßnahmen bzw. Möglichkeiten, die verschlüsselten Dateien wiederherzustellen, erstellen Sie zu Ihrer Sicherheit regelmäßig ein Backup Ihrer persönlichen Daten bzw. vom ganzen System.

Wie kann ich meinen Rechner schützen?

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein. Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Im Infektionsfall sollten Sie diese immer griffbereit haben. Lesen Sie dazu unseren Beitrag „Acronis True Image 2014 ermöglicht ein System-Backup in die Cloud„.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac!

Wenn Sie nicht weiterkommen, melden Sie sich in unseren kostenfreien Forum an und erstellen dazu einen Beitrag. Die Experten helfen Ihnen “Schritt für Schritt” bei der Behebung des Problems.