Cyberkriminelle scheinen zum großen Wurf auszuholen. Wenn man heute in die Medien schaut, bzw. die letzten Tage beobachtet hat, so mehren sich jeden Tag die Meldungen, dass Sicherheitsexperten immer wieder neue Varianten bösartiger Ransomware-Malware entdecken bzw. Verschlüsselungs-Trojaner in öffentlichen Einrichtungen, Unternehmen und bei privaten Anwendern zugeschlagen und diverses Chaos angerichtet haben.

Cyberkriminelle scheinen zum großen Wurf auszuholen. Wenn man heute in die Medien schaut, bzw. die letzten Tage beobachtet hat, so mehren sich jeden Tag die Meldungen, dass Sicherheitsexperten immer wieder neue Varianten bösartiger Ransomware-Malware entdecken bzw. Verschlüsselungs-Trojaner in öffentlichen Einrichtungen, Unternehmen und bei privaten Anwendern zugeschlagen und diverses Chaos angerichtet haben.

Tatsächlich sind in den letzten Tagen zahlreiche Unternehmen, wie u.a das Lukaskrankenhaus in Neuss, zum Opfer von Erpressungstrojanern wie “TeslaCrypt” und “Locky” geworden und deren Daten unbrauchbar verschlüsselt worden!

Die heutigen Ransomware-Varianten sind nicht mehr mit den “einfachen” Screenlockern vor ein paar Jahren zu vergleichen. Die heutigen Erpressungs-Trojaner fokussieren sich nicht nur mehr auf Computer, sondern machen sich auch immer mehr im mobilen Sektor breit. Über „Drive-by-Download“ oder diverse „Spam-Kampagnen“ finden sie ihren Weg auf die Systeme. Geschickt versuchen die Kriminellen gezielt die Personal-Mitabeiter eines Unternehmens, über angebliche Bewerbungen bzw. den Anwender mit gefälschten Rechnungen und Paketlieferungen in die Falle zu locken und dabei den infizierten Anhang (PDF, Doc, Exe-Dateien) ausführen zu lassen.

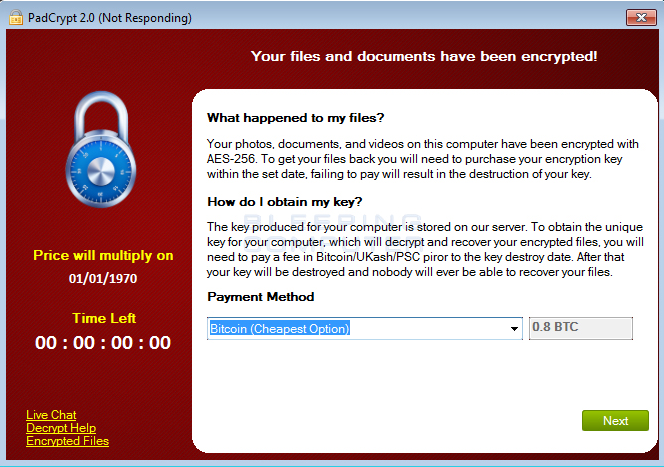

Wurde die Malware ausgeführt, verschlüsselte diese alle persönlichen Dateien, wie Fotos, Dokumente, Präsentationen und Musik auf dem infizierten Computer. Weiterhin verwehrte ein Sperrbildschirm mit einer Lösegeldforderung von teilweise mehreren hundert Euro das weitere Arbeiten an dem Computer. Zur Wiederherstellung der Dateien solle innerhalb von X Stunden das geforderte Geld in Form von Bitcoins an angegebene Adressen angewiesen werden. Teilweise bieten die neuen Ransomware-Varianten sogar Support über Chat und E-Mail an. Dennoch sollte eins hierbei klar sein:Aktuelles Beispiel ist die Ransomware “Locky”, welche über schädliche Macros in Word- oder Excel-Dokumenten im Anhang einer Mail, die Rechner und Servern bei Unternehmen und Anwendern verschlüsselt und damit erstmal unbrauchbar macht.

Angst und Einschüchterung ist immer die Motivation der Kriminellen: Kommen Sie möglicher Lösegeldzahlung bitte nicht nach!! Eine Entschlüsselung nach Bezahlung wurden nie bestätigt und auch nie garantiert!

Was bringt mir der installierte Antivirenschutz?

Aktuelle Erfahrungen aus Telefon, Forum und E-Mail Support haben gezeigt, das fast jeder Anwender zumindestens einen Grundschutz in Form einer Antiviren-Lösung auf den Rechnern installiert hat. Tatsache ist aber, das dennoch die Infektion, an den Schutzmechanismen vorbei, auf die Systeme gekommen und wenn überhaupt erst dann bemerkt wurde, wenn das Kind im wahrsten Sinne des Wortes, in den Brunnen gefallen ist, d.h. die Schadsoftware bereits ihr Werk vollendet hatte. Demnach bietet also eine installierte, aktuelle Virenschutzsoftware wohl keinen 100%igen Schutz!

Fakt: Analysen der neusten Ransomware “Locky” ergaben, dass nur drei von 54 Antiviren-Scanner auf der Seite virustotal.com angeschlagen haben.

Abhilfe könnten Antiviren-Programme bieten, die vielleicht nicht nur “steif” signaturbasiert vor Infektionen schützen, sondern das System auf anormales Verhalten hin überwachen. Also spätesten dann, wenn die erste Datei auf dem Rechner verändert werden soll, wird diese vom Antiviren-Programm geblockt und entfernt – Hierzu bieten Produkten, wie beispielsweise Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Ein oft vernachlässigter Faktor!

Das schwächste Glied ist immer noch der Anwender selber! Traurig aber wahr, so fallen doch Anwender immer wieder auf gefälschte E-Mails der Kriminellen herein und öffnen deren Anhänge bzw. laden aus dem Internet diverse Apps oder Anwendungen von dubiosen Internetseiten herunter.

Was uns die Zukunft bring, kann man nicht sagen, aber CyberKriminelle schlafen nicht und finden zudem immer wieder neue Wege auf die Systeme ihre Opfer zu gelagen und somit an Ihr Geld!

Aufklärung und Unterweisung der Anwender ist wichtiger denn je! Lesen Sie dazu unseren Artikel “Umgang mit Spam und Phishing-Mails” bzw. Unternehmen sollten ihre Mitarbeiter schnellstmöglich darin schulen, die Gefahren zu erkennen, zu vermeiden und ein Bewusstsein für das mögliche Schadensausmaß zu entwickeln!

Bitte beachten Sie: Es gibt grundsätzlich kein Allheilmittel, bzw. wie von vielen Anwendern die geglaubte „Einknopflösung“ für die Bereinigung solcher Infektionen. Leider gibt es für aktuelle Infektionen wie “TeslaCrypt3” (.xxx, .ttt, oder .micro) oder “Locky” (.locky) noch keine Möglichkeiten, verschlüsselte Daten wiederherzustellen.

Grundsätzlich ist aber immer eine zeitaufwendige und individuelle Bereinigung des Computers nötig. Das Botfrei-Team bietet dazu ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum Anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden!

Ergänzende Maßnahmen, wie der Rechner vor Gefahren geschützt werden kann?

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Im Infektionsfall sollten Sie diese immer griffbereit haben. Lesen Sie dazu unseren Beitrag „Acronis True Image 2014 ermöglicht ein System-Backup in die Cloud„.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das Systemimmer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein. Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac!

Bild: freedigitalphotos.net