Der Erpressungs-Trojaner “Locky” ist zur Zeit in aller Munde. Alle großen Sicherheits-Portale berichten über die epidemie-mäßige Ausbreitung dieses Verschlüsselungs-Trojaners mit besonderem Fokus auf deutsche Rechner in Unternehmen und Heimbereichen. Laut dem Experten Kevin Beaumount werden stündlich weltweit über 5000 Systeme mit “Locky” infiziert!

Der Erpressungs-Trojaner “Locky” ist zur Zeit in aller Munde. Alle großen Sicherheits-Portale berichten über die epidemie-mäßige Ausbreitung dieses Verschlüsselungs-Trojaners mit besonderem Fokus auf deutsche Rechner in Unternehmen und Heimbereichen. Laut dem Experten Kevin Beaumount werden stündlich weltweit über 5000 Systeme mit “Locky” infiziert!

Über welchen Weg erreicht uns die Ransomware “Locky” ?

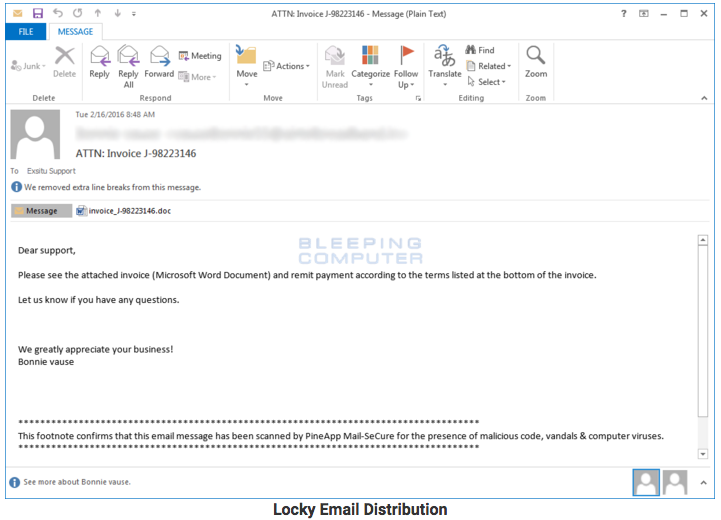

Üblicherweise wird die Ransomware über groß angelegte Spam-Kampagnen mit infizierten Anhang in Form von Office-Dokumenten bzw. Zip-Archiven, aber mittlerweile auch über harmlos aussehende, aber dennoch infizierte Webseiten per “Drive by Download” an die Rechner ausgeliefert.

Üblicherweise wird die Ransomware über groß angelegte Spam-Kampagnen mit infizierten Anhang in Form von Office-Dokumenten bzw. Zip-Archiven, aber mittlerweile auch über harmlos aussehende, aber dennoch infizierte Webseiten per “Drive by Download” an die Rechner ausgeliefert.

Wird z.B. (s. Bild) der Anhang “invoice_J-17105013.doc” einer Spam-Mail vom Anwender geöffnet, wird erst nur kryptischer, also nicht lesbarer Text sichtbar. Je nach Sicherheits-Einstellung der Office-Anwendung, werden diverse Macros im Hintergrund gestartet, welche den eigentlichen Trojaner, vorbei an Sicherheitssystemen, auf den Rechner herunterlädt und installiert.

Lesen Sie dazu den Artikel: “Bösartige Makros finden Weg auf die Rechner!”

Was macht Locky auf dem infizierten System?

Laut Sicherheits-Experten soll die Infektion “Locky” zum Teil schon länger auf den infizierten System der Anwender verweilen, bis dieser an Tag X sein vernichtendes Werk beginnt. So werden von “Locky” alle angeschlossen und nicht verbundene Laufwerke sowie Partitionen auf Daten gescannt und über 150 Dateierweiterungen mit AES verschlüsselt. Die verschlüsselten Dateien erhalten die Erweiterung [unique_id][identifier].locky.

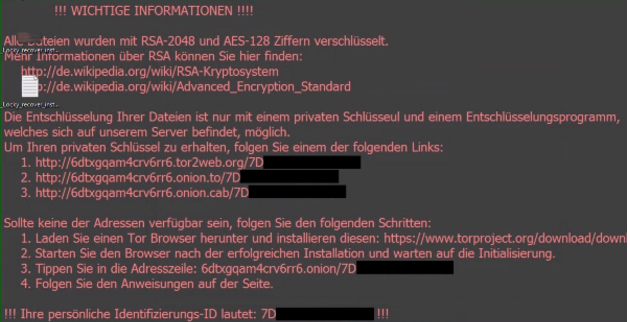

Nachdem die Daten verschlüsselt wurden, haben die Kriminellen fast ihr Ziel erreicht und sperren zudem das System durch eine formatfüllende Warnung auf dem Bildschirm mit der üblichen Lösegeldforderung für dessen Freigabe. Mittlerweile ist die Warnung sogar in deutscher Sprache verfügbar. Den “Locky in Aktion” könnt ihr bei SemperVideo auf Youtube sehen.

Wurde der Rechner mit Locky infiziert, was ist zu tun?

Angst und Einschüchterung ist immer die Motivation der Kriminellen: Kommen Sie möglicher Lösegeldzahlung bitte nicht nach!! Eine Entschlüsselung nach Bezahlung wurden nie bestätigt und auch nie garantiert!

Leider gibt es für aktuelle Infektionen wie Locky“ (.locky) oder„TeslaCrypt3“ (.xxx, .ttt, oder .micro)„ noch keine Möglichkeiten, verschlüsselte Daten wiederherzustellen!

- Überprüfen Sie das System mit einem zweite Meinungs-Scanner, wie z.B. mit dem PC-Cleaner von Avira oder Malwarebytes.

- Überprüfen Sie die Schattenkopien, wenn diese nicht gelöscht wurden, besteht hier eine Möglichkeit der Datenrekonstruktion.

- Spielen Sie eine vorhandene Datensicherung zurück.

- Falls keine Datensicherung vorhanden ist, nehmen Sie die Festplatte aus dem System und bewahren diese extern auf. Immer wieder zeigen sich einige Zeit später mögliche Wege, die Daten wiederherzustellen.

Maßnahmen die getroffen werden können, bevor “Locky” oder auch andere Ransomware den Rechner infiziert.

Die Antiviren-Indrustrie arbeitet auf Hochtouren. Waren letzte Woche nur drei von 54 Antiviren-Scanner überhaupt in der Lage den Erpressungs-Trojaner “Locky” zu erkennen, so werden nach und nach immer mehr AV-Hersteller die Infektion erkennen können. Laut Stefan Kurtzhals vom Avira Protection Lab kann mit dem kostenfreien Avira Antivirus der “Locky” als Infektion bereits erkannt und entfernt werden.(Verschlüsselte Dateien verbleiben allerdings!)

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac!

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden!

Bilder: freedigitalphotos.net; bleepingcomputer.com