Ein Konfigurationsprofil wird missbraucht, um iPhones zum Abstürzen zu bringen. Dabei werden auf dem Startbildschirm so viele App-Symbole erzeugt, bist das Gerät letztendlich abstürzt.

Ein Konfigurationsprofil wird missbraucht, um iPhones zum Abstürzen zu bringen. Dabei werden auf dem Startbildschirm so viele App-Symbole erzeugt, bist das Gerät letztendlich abstürzt.

Im Vergleich zum Betriebssystem Android bietet iOS den Cyber-Kriminellen eine deutlich geringere Angriffsfläche. Das ist vor allem auf den Ansatz der Plattform “walled garden” zurückzuführen. Kriminelle fokussieren jedoch immer mehr iOS-Geräte, da die Plattform immer mehr Nutzer anspricht, insbesondere aus dem Firmen- und Unternehmenssektor.

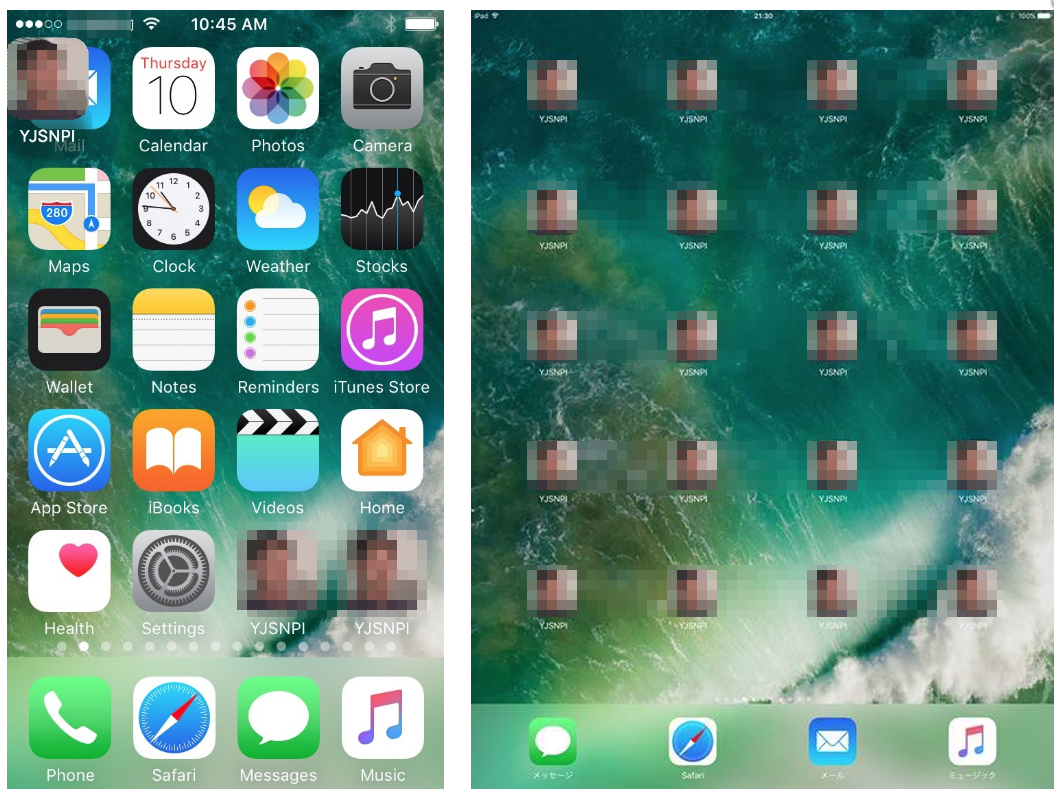

Aktuell stellt wieder eine Malware viele Apple-User vor große Problem. Die Malware “iXintpwn/YJSNPI”, die auch als “Beast Senpai” bekannt ist, wurde von einem japanischen Youngster verbreitet. Obwohl es sich anfänglich nicht unbedingt um einen Angriff handelte, scheint die jüngste Kampagne als Streich begonnen, aber letztendlich zu einem ernst zu nehmenden Problem geworden zu sein.

Verteilt wird die Malware über speziell präparierte Webseiten, die ihre Besucher über Twitter- und Youtube-Links einladen. Mit Aufruf des Links öffnet sich eine Webseite im Safari, die automatisch ein unsigniertes iOS-Konfigurationsprofil herunterlädt.

Eigentlich sind Konfigurationsprofile Entwicklern vorbehalten für die Konfiguration u.a. von Netzwerkeigenschaften, E-Mail-Konten oder auch für die Nutzung von Zertifikaten. So erzeugt die Malware über das Konfigurationsprofil ein neues Icon auf den Home-Screen des Nutzers und manipuliert den Wert Images (Bilder) im Profil auf “kann nicht gelöscht werden”.

Der Hacker benutzt diesen Fehler nun, um App-Symbole auf dem Startbildschirm zu überlagern. Wird das Symbol der Malware “YJSNPI” geklickt, wird der Bildschirm mit weiteren unzähligen Icons gefüllt, bis der Betriebssystem-Prozess Springboard überlastet und das Gerät letztendlich abstürzt.Da das heruntergeladene Konfigurationsprofil nicht signiert ist, erfolgt die Installation nur mit ausdrücklicher Zustimmung des Nutzers. Erst wenn eine Warnmeldung bestätigen wird, kann der Trojaner seine Arbeit aufnehmen.

Was können iOS-Nutzer tun?

Was die Schadensbegrenzung anbelangt, schlägt das Sicherheitsteam von Trend Micro vor, den Apple Configurator 2 zu verwenden, um die schädlichen Profile zu finden und vom Gerät zu entfernen.