Ein Sicherheitsforscher konnte über das Internet auf mehr als 700 Drucker der Firma Brother zugreifen und die Passwort-Reset-Funktion betätigen.

Ein Sicherheitsforscher konnte über das Internet auf mehr als 700 Drucker der Firma Brother zugreifen und die Passwort-Reset-Funktion betätigen.

Entdeckt wurden die nach außen “offenen” Drucker von dem Experten Ankit Anubhav von NewSky Security. Dabei war es ihm ohne große Probleme möglich, über das Internet die administrative Oberfläche der Drucker zu erreichen und darüber diverse Einstellungen zu verändern.

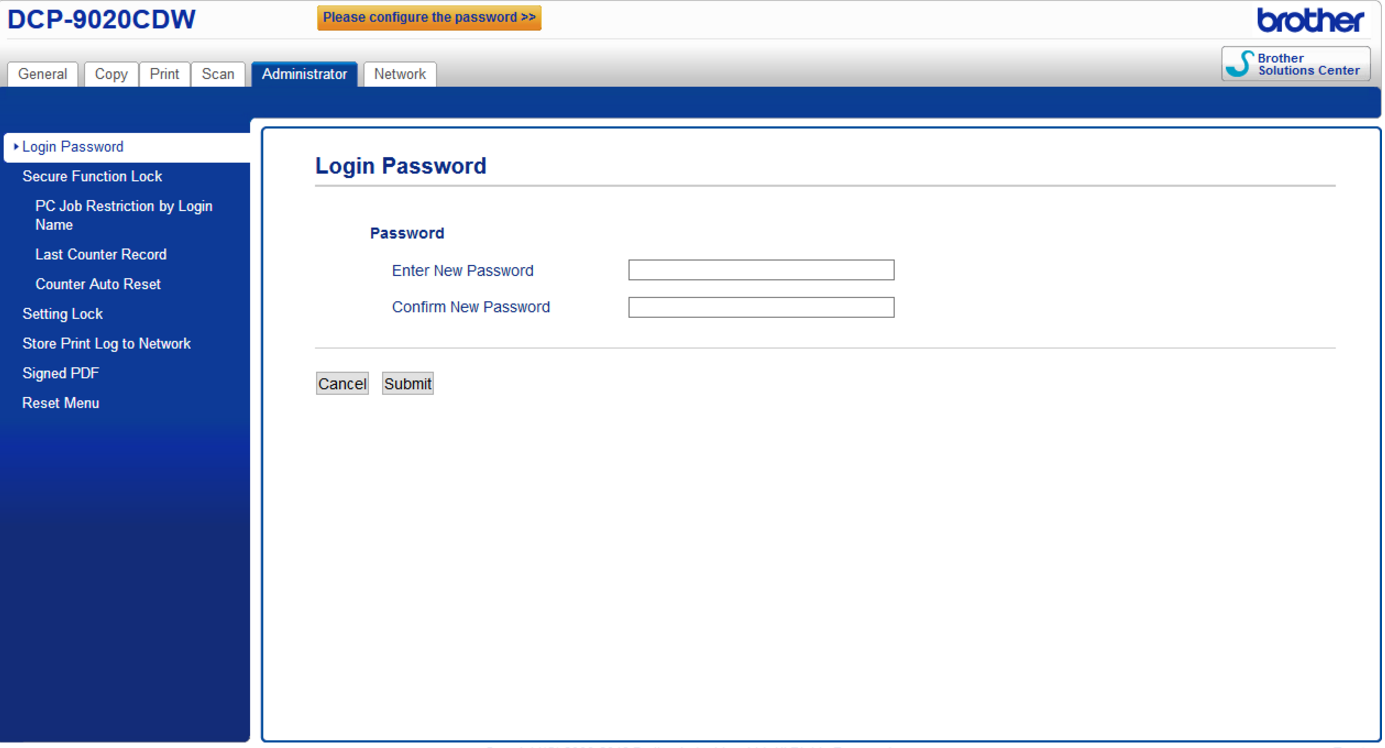

Der Experte Ankit Anubhav überließ der Redaktion von Bleeping Computer eine Liste von mehreren hundert Druckern. Nach diversen Tests mit zufälligen URLs konnte das überwiegend für Brother-Drucker-Modelle wie z.B. DCP-9020CDW, MFC-9340CDW, MFC-L2700DW oder MFC-J2510 bestätigt werden.

Diese “offenen” Drucker findet man über IoT Suchmaschinen wie Shodan oder Censys.

Laut Ankit Anubhav liegt aber das Hauptproblem daran, dass Brother seine Drucker ohne administratives Passwort ausliefert. Um über viele Rechner Druckaufträge zu versenden, binden viele Unternehmen, aber auch private Anwender, den Drucker ins Netzwerk ein. Letzte werden wahrscheinlich nicht mal wissen, dass der Drucker über ein netzbasiertes Admin-Panel verfügt und zudem ohne Passwort frei zugänglich ist.

Angreifer können die Passwörter des Druckers ändern und so Ausfallzeiten verursachen.

Bleeping Computer leitete die Liste auch an Victor Gevers weiter. Gevers ist Vorsitzender der GDI Foundation, einer gemeinnützigen Organisation, die sich darauf spezialisiert hat, Organisationen, die von Schwachstellen, Malware und anderen Cyber-Bedrohungen betroffen sind, zu benachrichtigen.

Firmware-Angriffe leicht gemacht

Die Liste, die Anubhav Bleeping zur Verfügung stellte, enthielt nur Geräte, die ihre “password. html”-Datei enthüllten, die speziell für den Passwort-Reset-Bereich von Brother-Druckern bestimmt waren. Die Bedienfelder für einige dieser Drucker enthielten auch Optionen zur Überprüfung und zum Auslösen eines Firmware-Updates, das es Angreifern erlaubt, den Prozess zu übernehmen und mit Malware infizierte Firmware bereitzustellen. Letztendlich könnte Spyware installiert werden, die u.a. Kopien von gedruckten Dokumenten an den Server eines Angreifers senden lassen.